Synology: Como proteger tu router

2021-02-01

Índice

- Centro de Redes 1. Internet 2. Reenvió de puertos 3. Red Local 4. Control de tráfico 5. Seguridad

- Wifi 1. Red de invitados

- Varios 1. Desactivar cuentas 2. Actualizaciones 3. Habilita la autenticación de dos factores 4. Acceso externo 5. SSH 6. Threat Prevention

- Referencia:

En este articulo veremos una serie de consejos y buenas prácticas parra proteger y configurar un router Synology (RT2600) y del mismo modo mantener nuestra red local protegida.

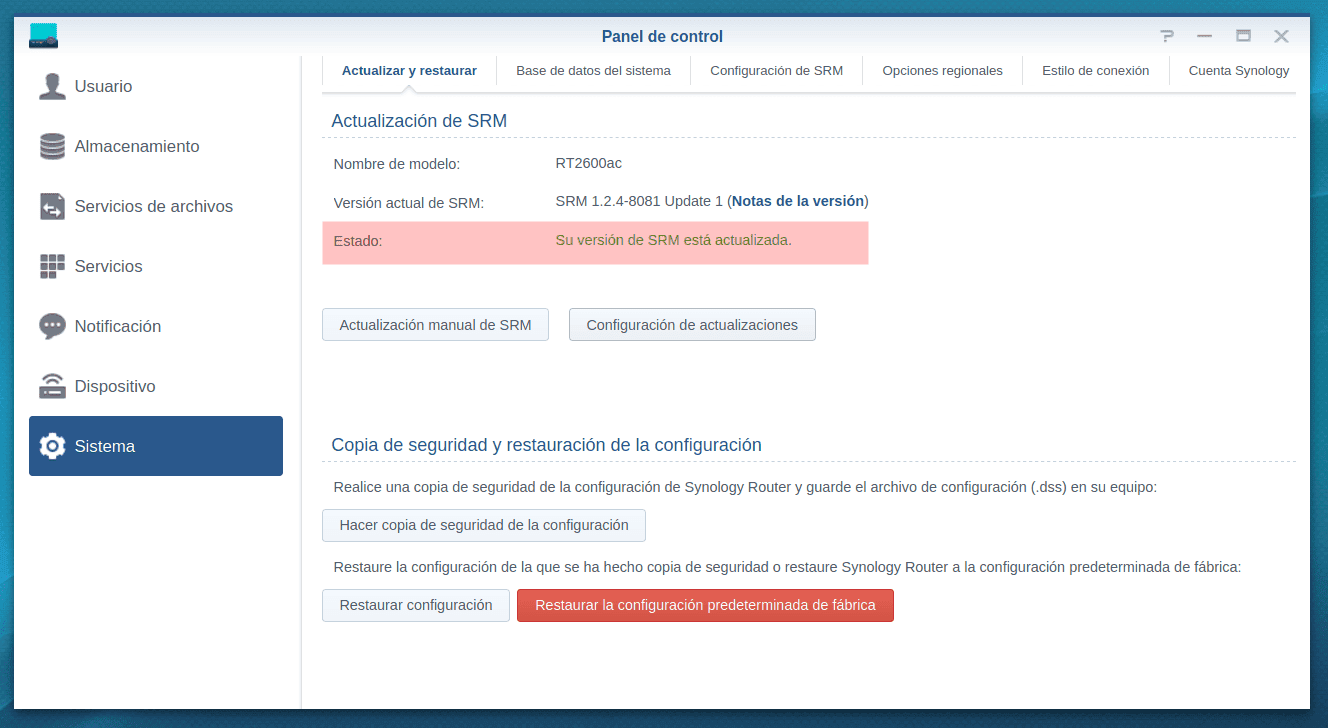

Ese articulo ha sido realizado sobre la versión SRM 1.2.4-8081 Update 1

Centro de Redes

Internet

-

DNS

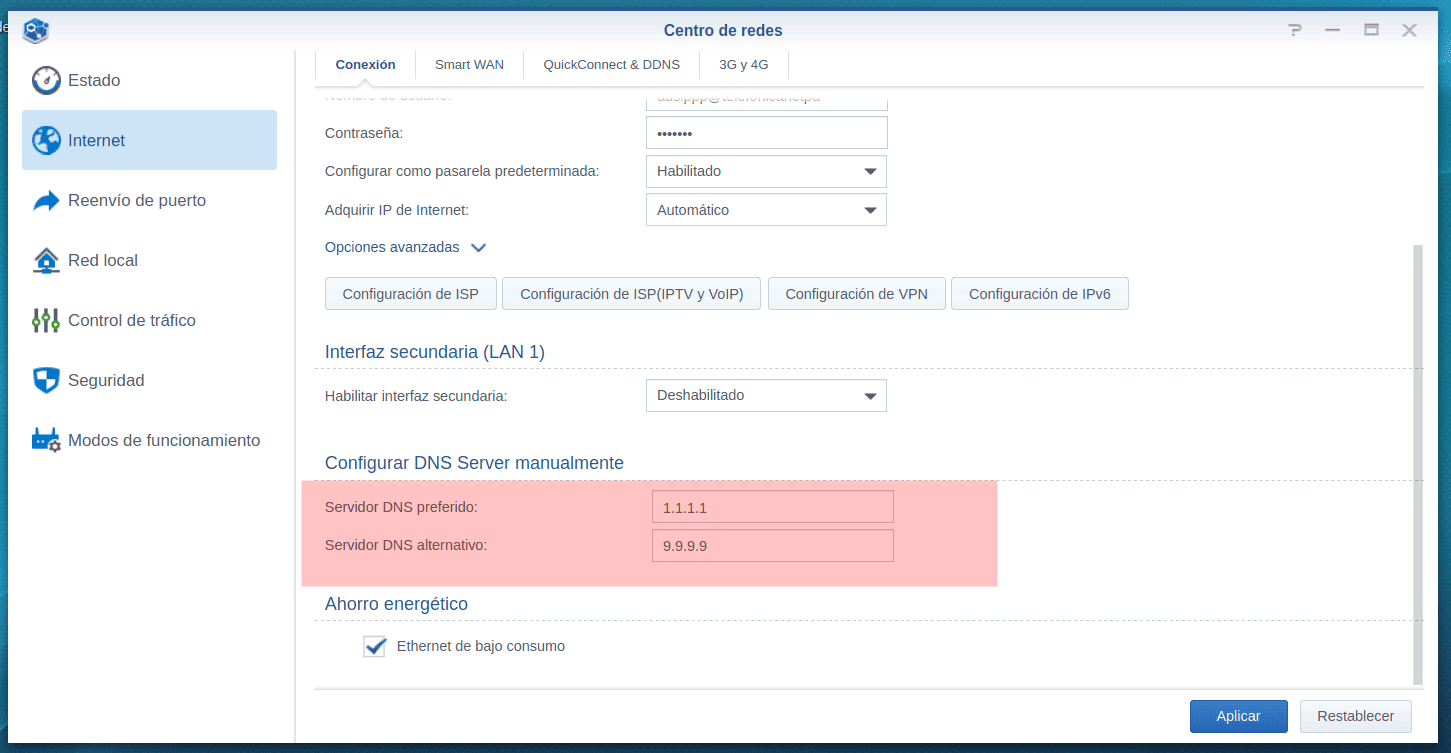

Configuro dos servidores DNS, si cae el primero tendró el segundo para continuar haciendo las peticiones. Como primario tengo el servidor de Cloudflare y como secundario el servidor de Quad9

Reenvió de puertos

-

DMZ

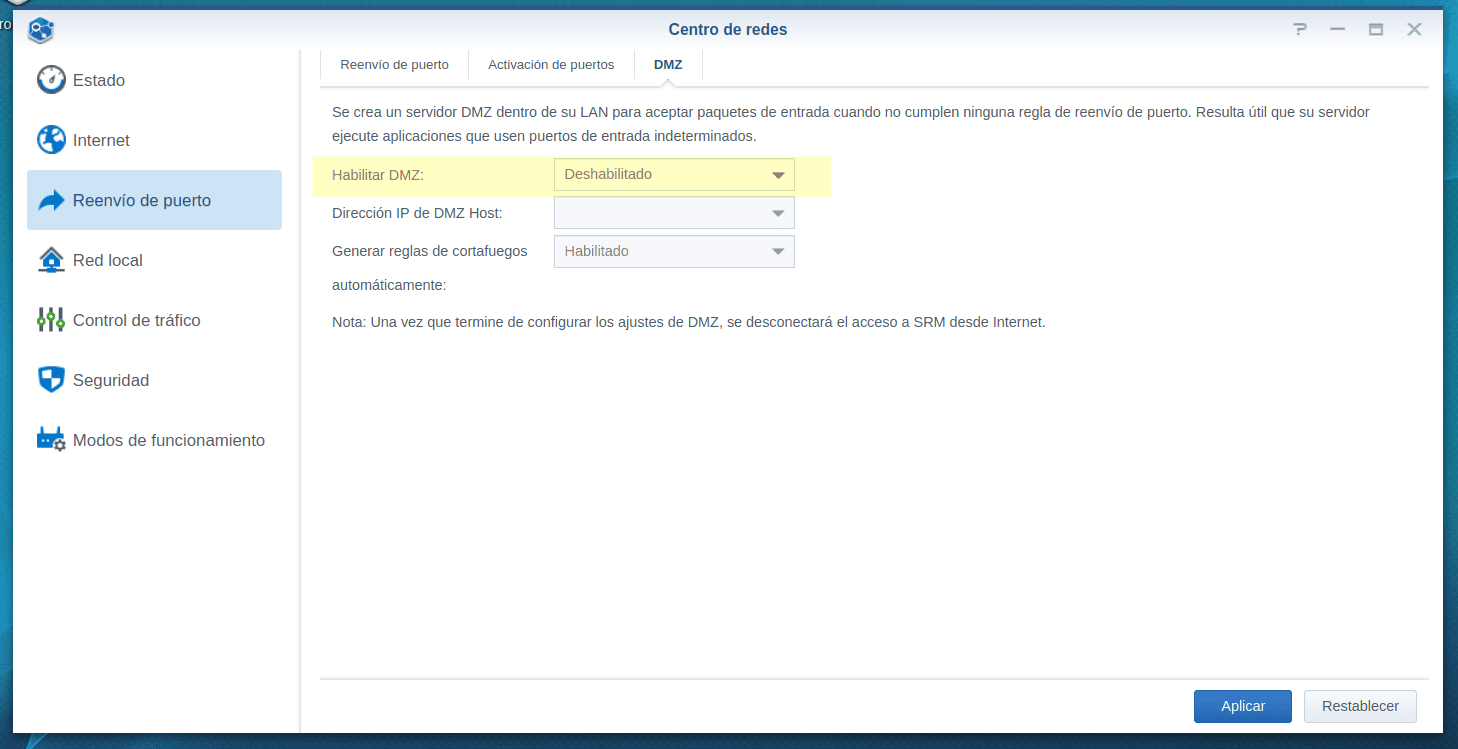

Comprueba que la DMZ estó desactivado.

Centro de redes > Reenvío de puertos > DMZ

Red Local

-

UPnP

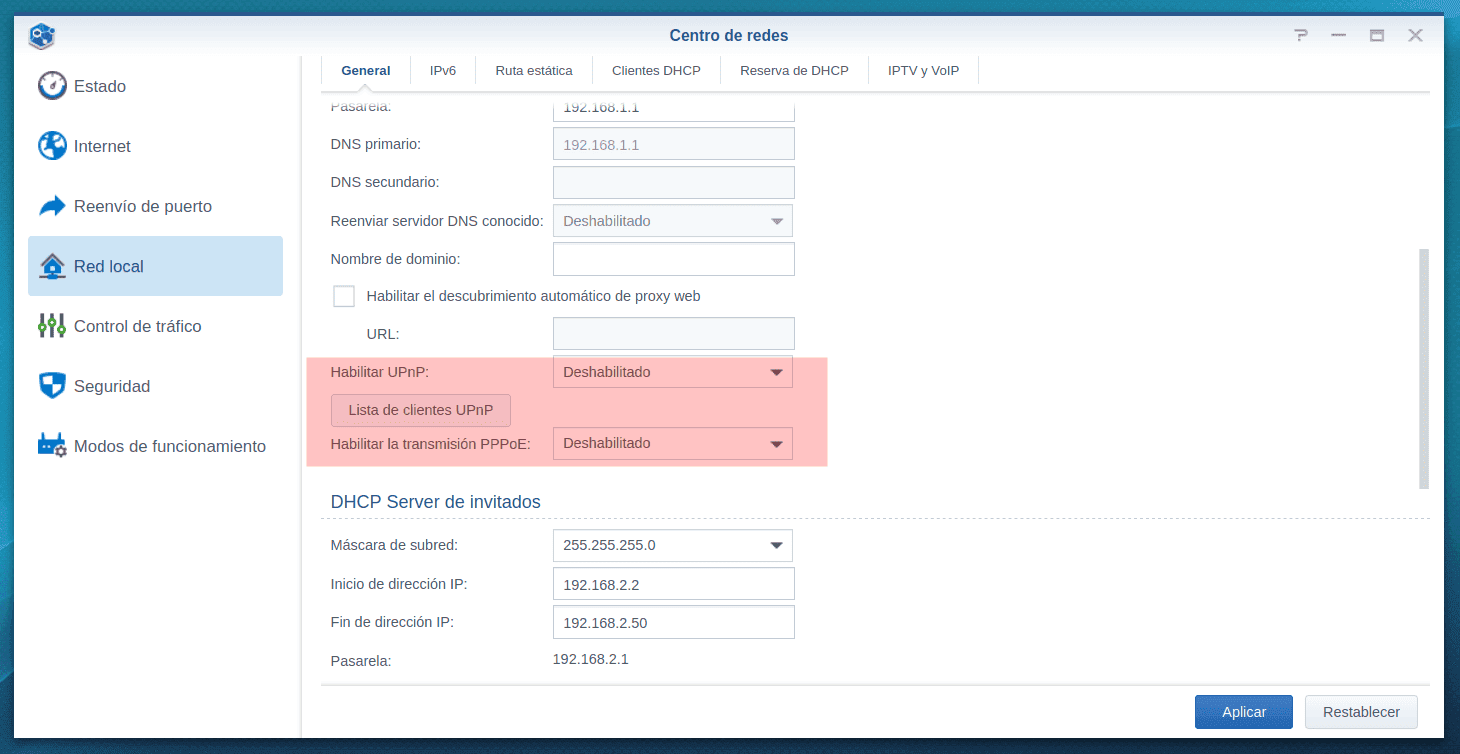

Comprueba que UPnP estó desactivado.

-

DoH

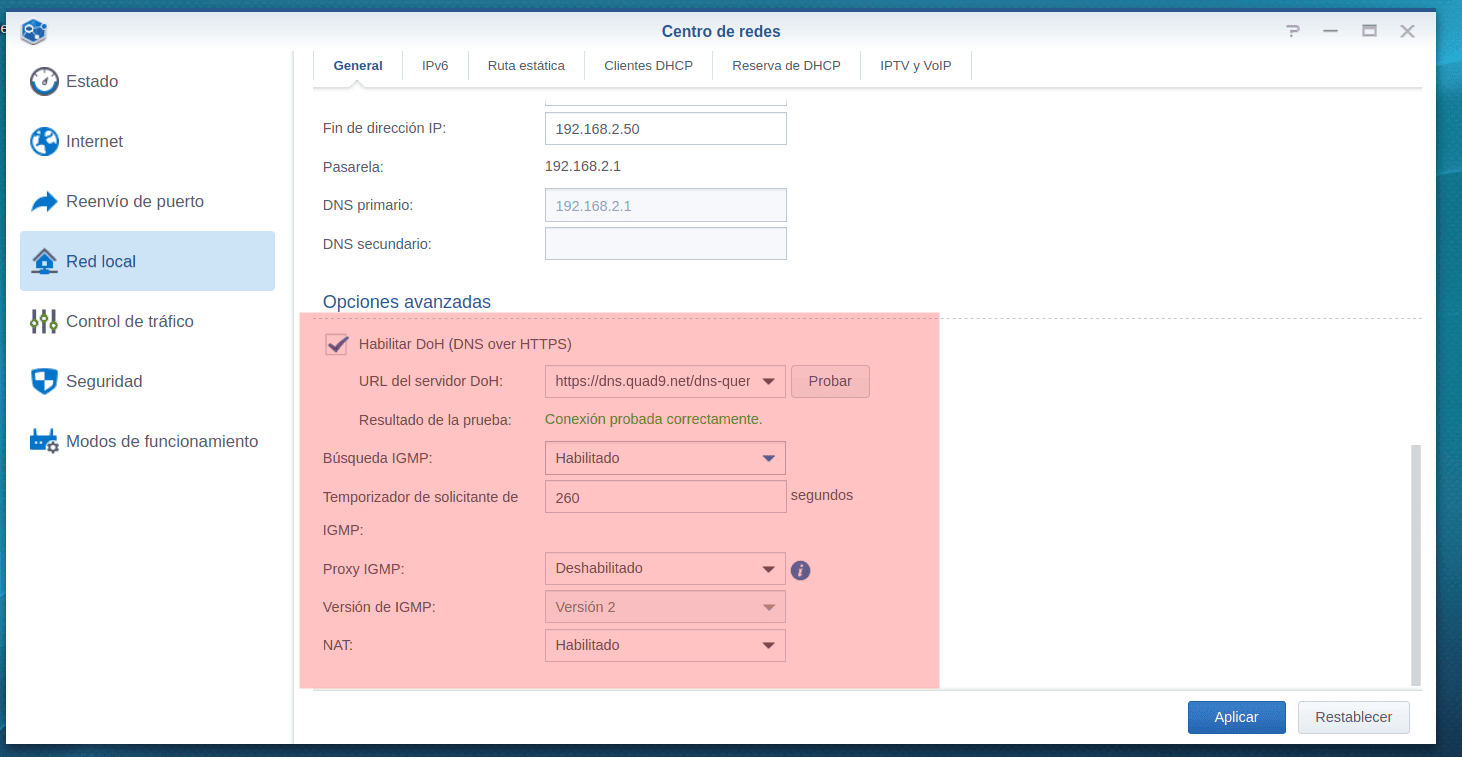

Habilita el cifrado de las peticiones DNS sobre HHTPS (DoH),

Centro de redes > Red local > General > Opciones avanzadas

Puedes el servidor DoH de quad9 que está un poco más preocupado por tu privacidad que Google o Cloudflare. Por ejemplo

Servidor DNS Quad9 DoH : https://dns.quad9.net/dns-queryTienes una lista de servidores DNS DoH públicos :

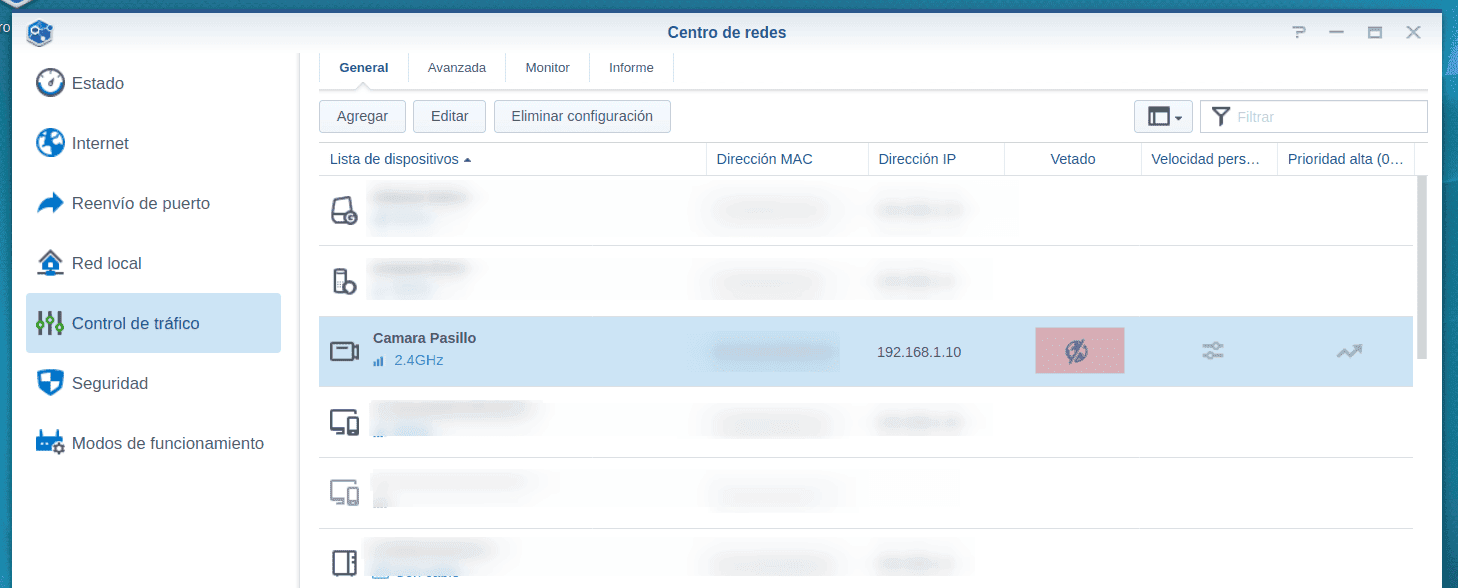

Control de tráfico

Algunos dispositivos tienen la mala costumbre de “intercambiar” información con los servidores del fabricante o servidores de terceros o que simplemente se venden con vulnerabilidades de seguridad como puede ser el caso de cámaras IP, impresoras, etc. Por todo ello puede ser útil prohibirles el acceso a Internet.

Para prohibir que un dispositivo se comunique con Internet, en mi ejemplo una cámara IP, desde Centro de redes > Control de tráfico > General hacemos clic sobre el icono del globo terráqueo tachado para activarlo. Ahora la cámara ya no puede comunicarse con el exterior ni recibir información.

Seguridad

-

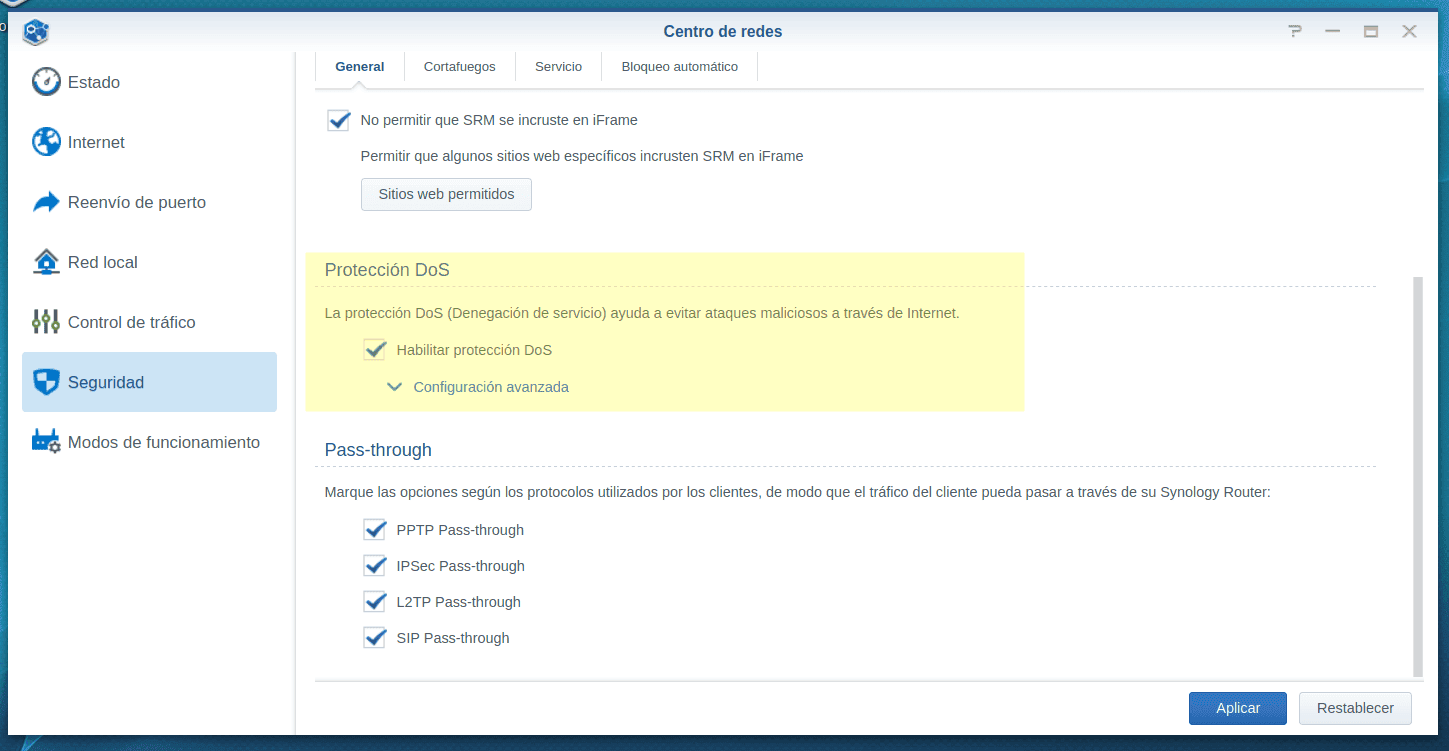

Protección DoS

Activamos la protección DoS,

Centro de redes > Seguridad > General

-

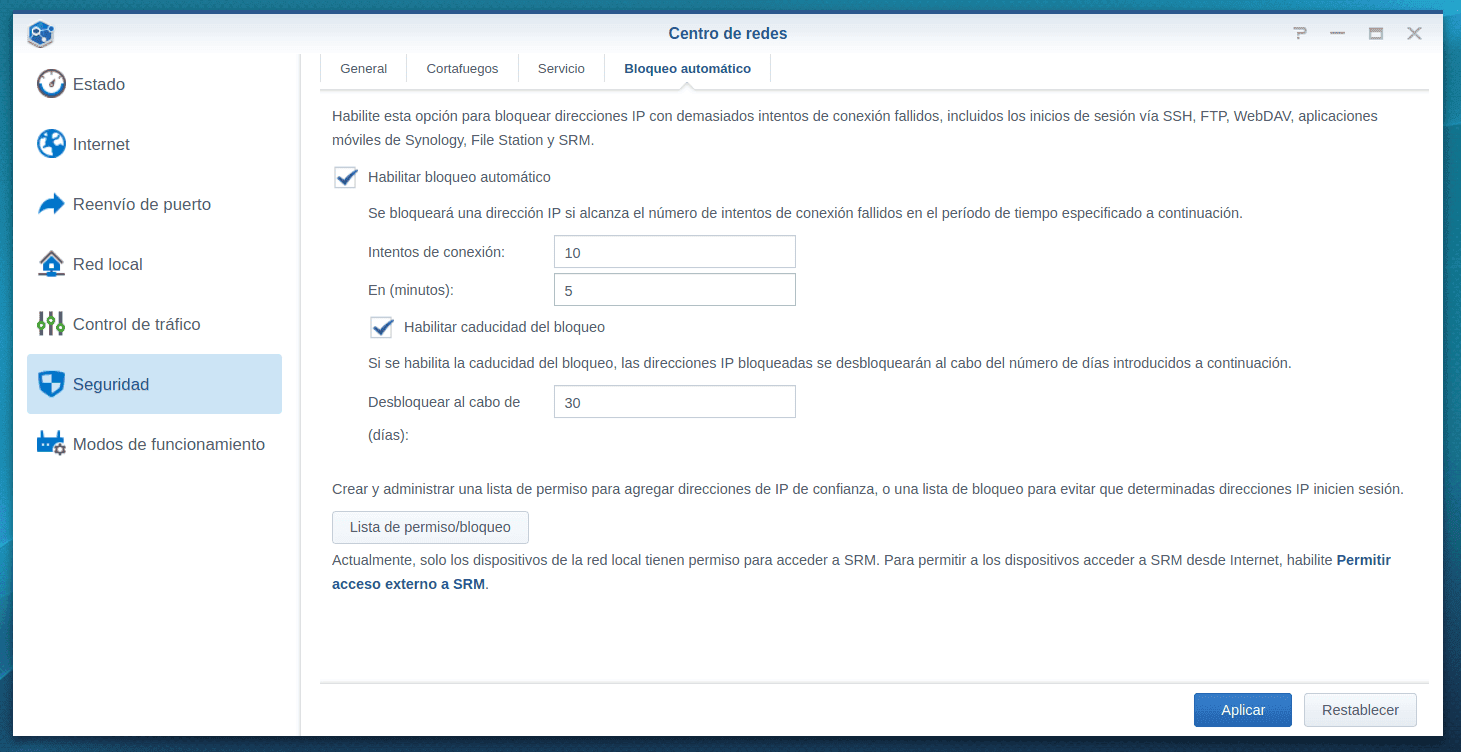

Bloqueo automático

Bloque las direcciones IP con demasiados intentos de conexión fallidos y la dirección del bloqueo

Wifi

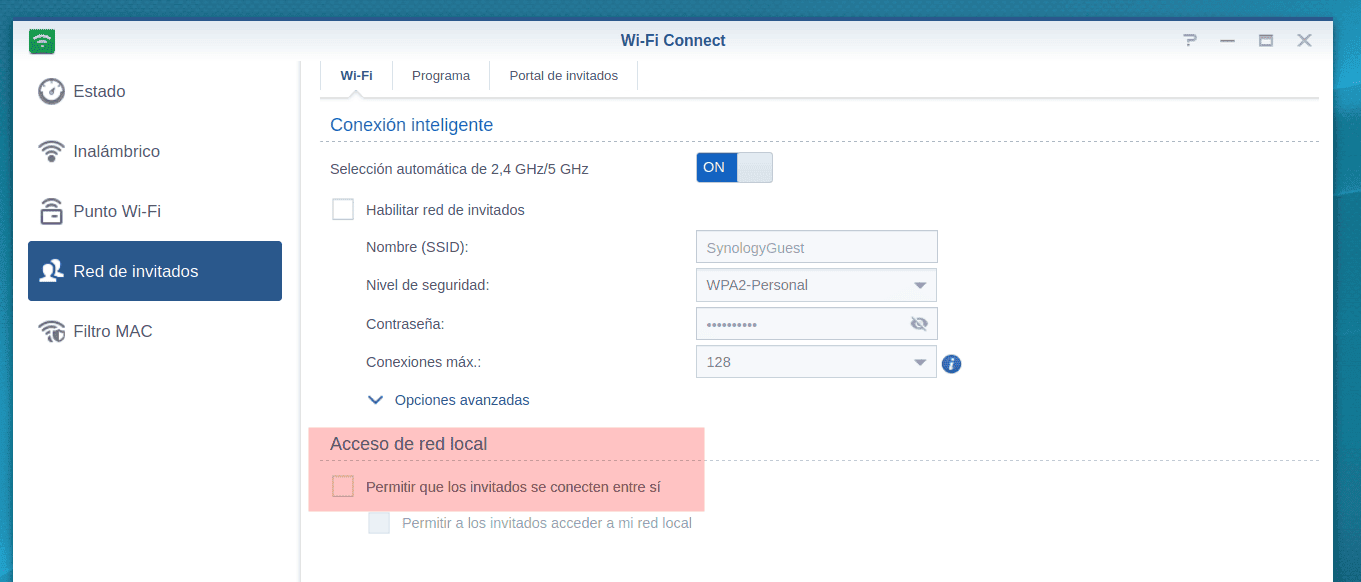

Red de invitados

Comprueba que la red local no sea accesible para los dispositivos que se conecten a la red de invitados.

Varios

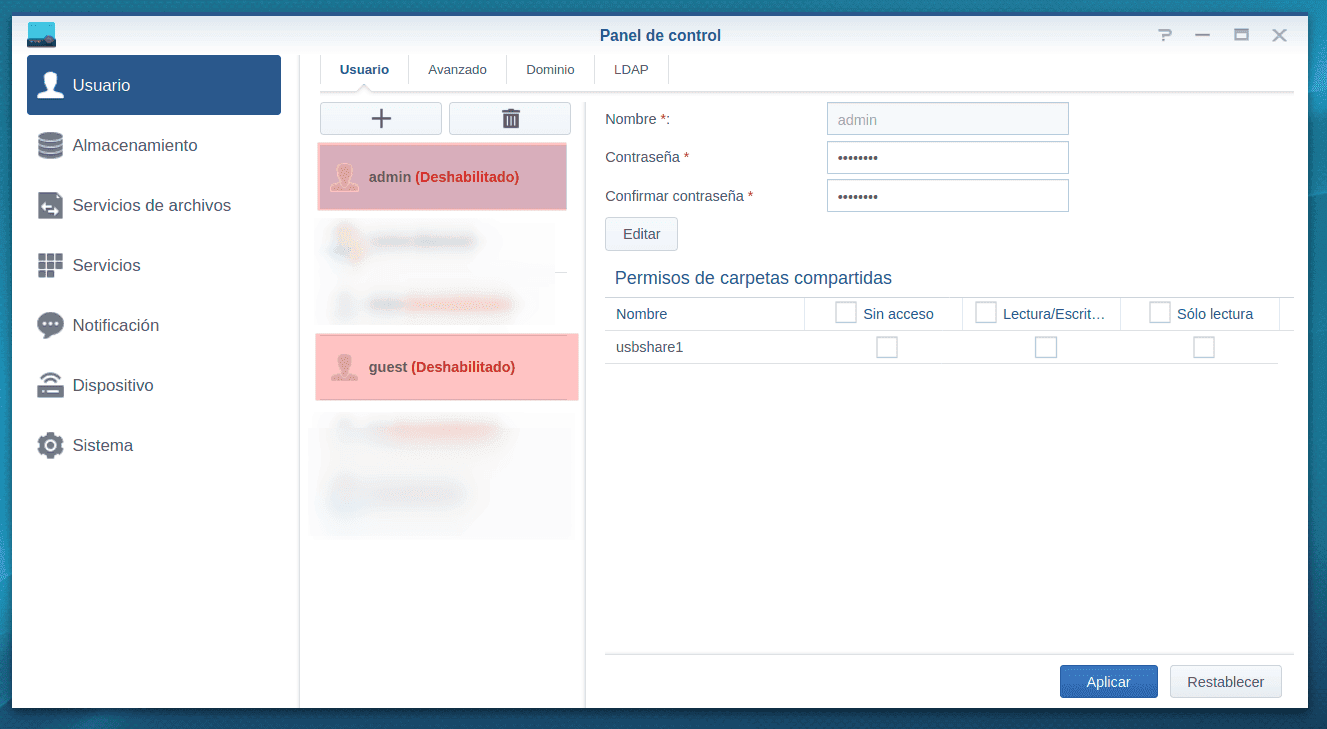

Desactivar cuentas

Desactiva las cuentas de usuarios que no utilices pero ademas desactivaa la cuenta de admin y la cuenta de invitado

Actualizaciones

Comprueba de el router estó actualizado

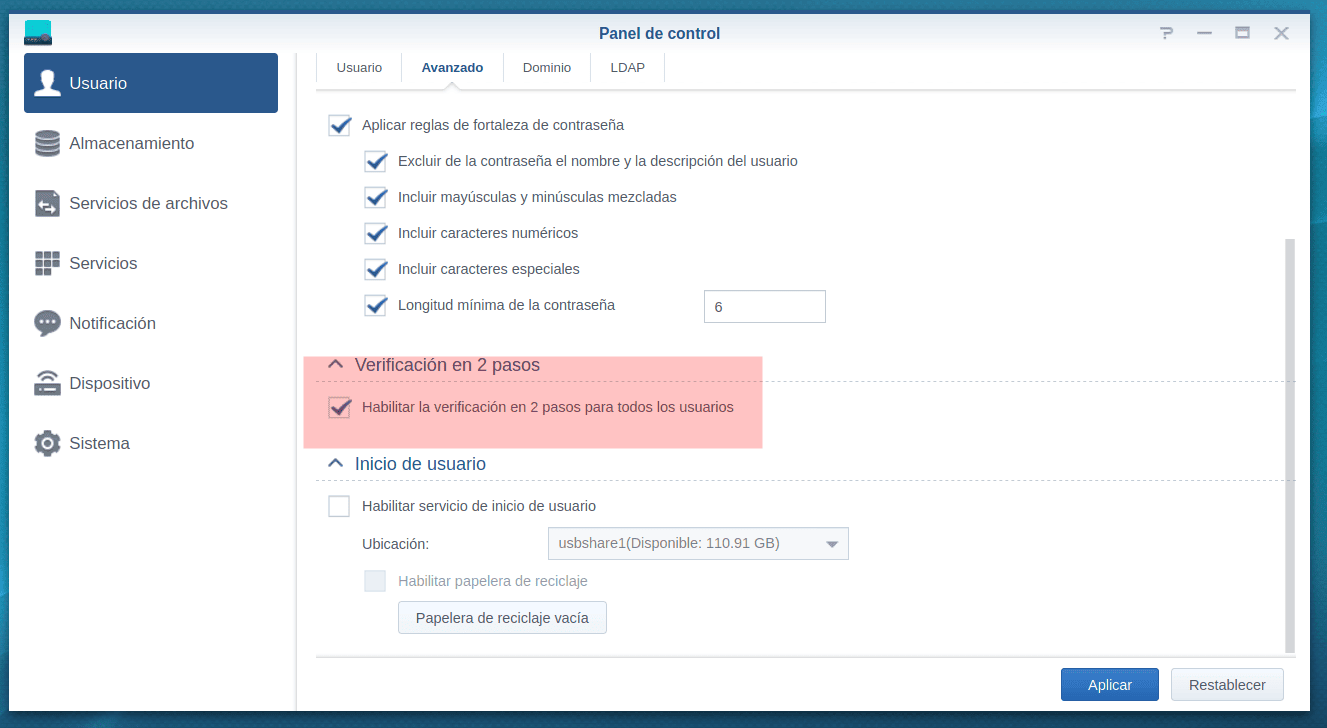

Habilita la autenticación de dos factores

Activa la autenticación de dos factores

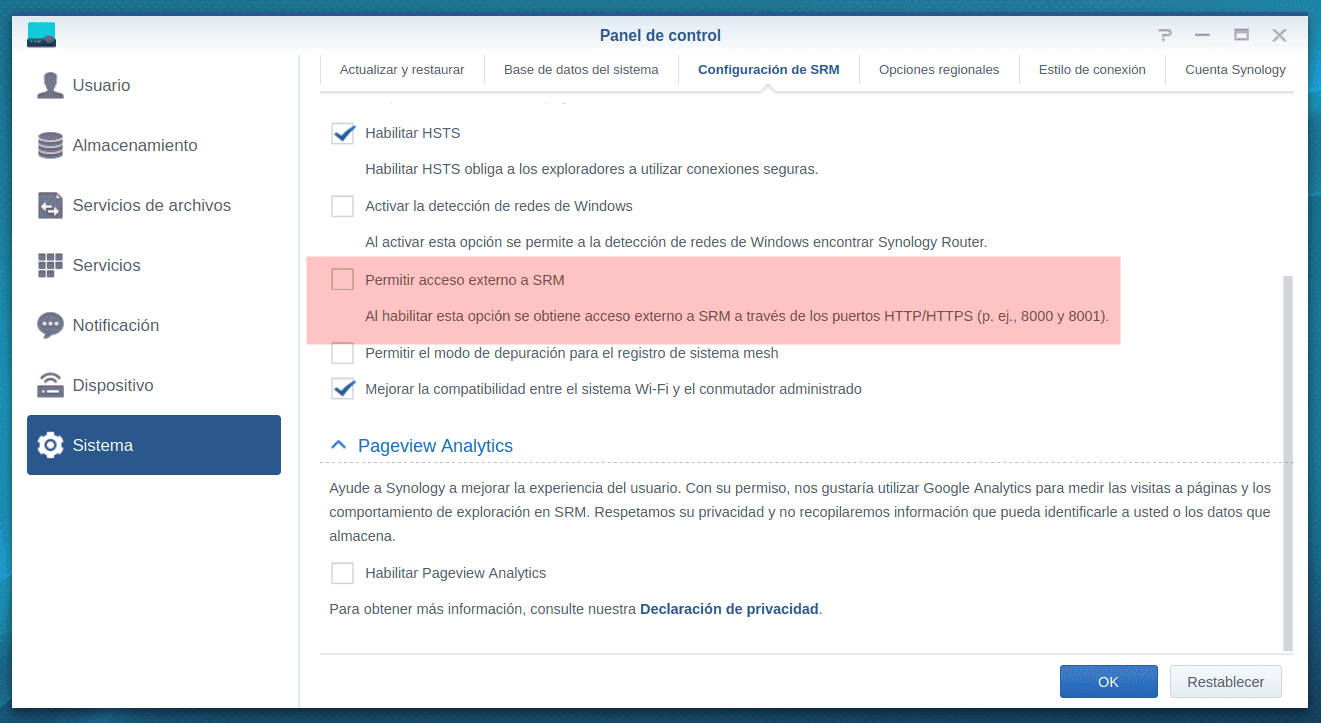

Acceso externo

Asegúrate de que el acceso remoto al router estó desactivado

SSH

si no vas a utilizar SSH deshabilitalo, y si lo utilizas no lo expongas a internet y cambiale el puerto por defecto, por ejemplo al 2121.

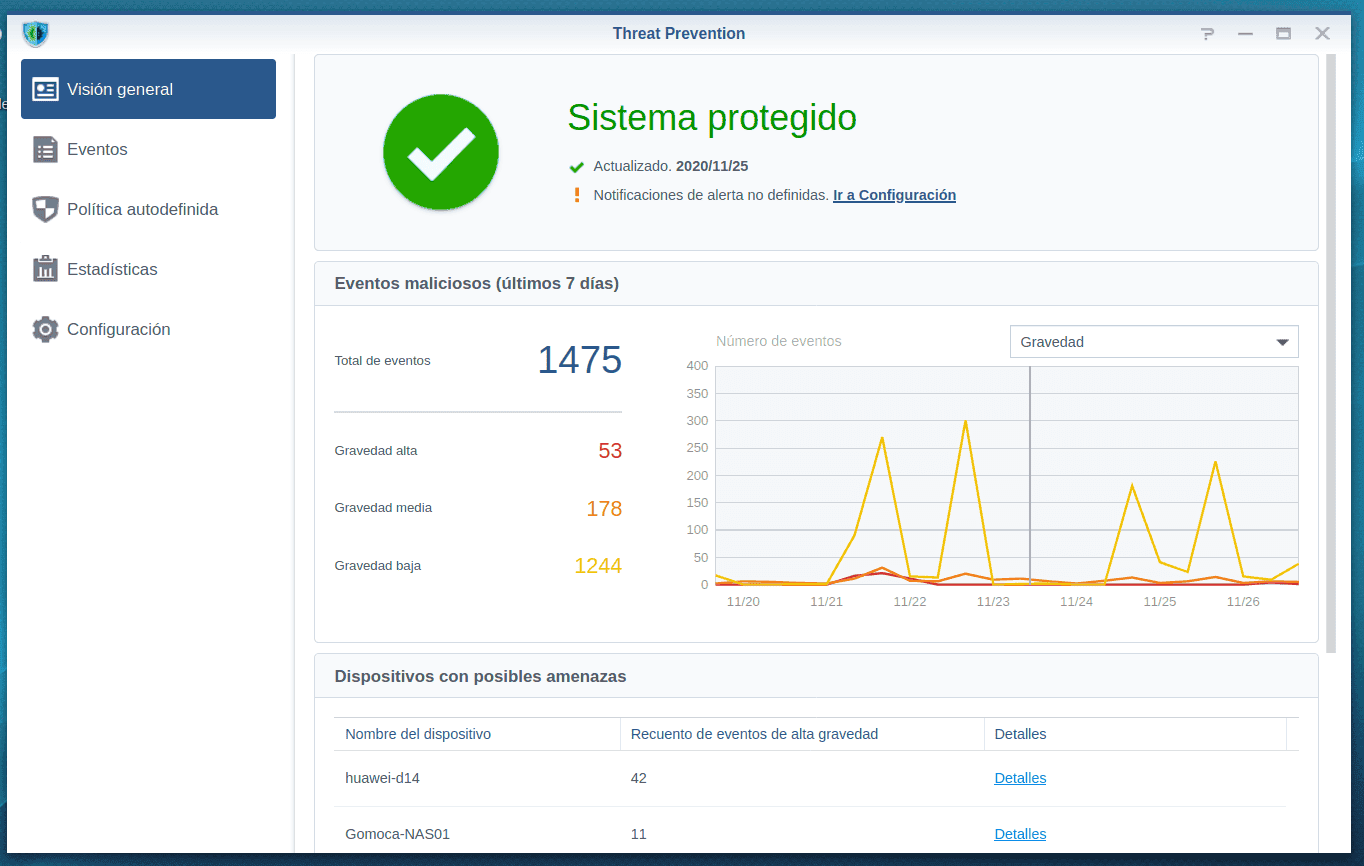

Threat Prevention

Por defecto SRM viene instalado con Safe Access pero yo prefiero sustituirlo con Threat Prevention, Mientras que Safe Access se basa en DNS e IP, Threat Prevention se basa en firmas, monitores el tráfico entrante y saliente mediante la inspección profunda de paquetes (DPI), no solo verificando el dominio o la IP

Espero que te haya gustado, pasa un buen día… 🐧